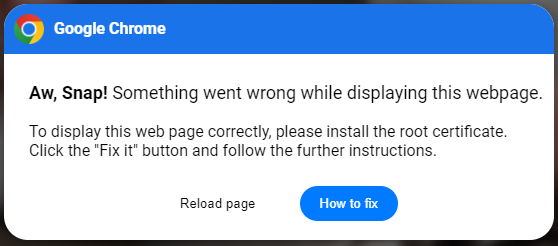

Quando si tenta di accedere a un sito web e compare un avviso a schermo che invita a installare un certificato root, presta attenzione perché quasi certamente potrebbe trattarsi di un virus. In particolare, ci riferiamo a questo pop-up:

Gli hacker in questo caso sfruttano la tecnica dell’ingegneria sociale, agendo con uno schema ben preciso: indurre con l’inganno gli utenti a eseguire uno script dannoso con l’obiettivo di diffondere il virus sui dispositivi e danneggiare i sistemi.

Come si diffonde questo virus?

La diffusione di questo virus fa leva sulla tecnica del social engineering per indurre le vittime a compiere azioni che mettano a rischio la sicurezza dei sistemi e dei loro dati. Il malware in questione si traveste da innocuo browser per mascherare la sua vera natura e raggiungere il suo scopo: infettare e danneggiare i dispositivi degli utenti che cadono nella trappola.

- Comparsa finestra pop-up: quando si accede a un sito web compromesso dal virus, viene visualizzato a schermo un pop-up camuffato dal browser in uso. L’avviso riporta che la pagina web non è stata caricata correttamente, e che per risolvere il problema è necessario installare il certificato root (“To display this web page correctly, please install the root certificate“).

- Istruzioni ingannevoli: l’avviso invita a cliccare sul pulsante “Come risolvere” e a seguire le istruzioni (“Click the Fix it button and follow the further instructions”). Cliccando su “How to fix” vengono quindi fornite le istruzioni per installare il certificato radice. Le indicazioni testuali e video invitano a copiare e incollare un codice all’interno dell’interfaccia PowerShell di Windows.

- Installazione del malware: seguendo le istruzioni ed eseguendo lo script su PowerShell, l’inconsapevole utente apre le porte alla diffusione di malware che può danneggiare il sistema operativo.

Se sospetti che il tuo dispositivo sia stato infettato da un virus, è importante agire tempestivamente per minimizzare i danni e proteggere i dati. In particolare, è consigliabile:

- eseguire una scansione antivirus di tutti i dispositivi in uso per identificare e rimuovere le minacce. È buona pratica utilizzare un software aggiornato per garantire il rilevamento delle minacce più recenti e ripetere le scansioni regolarmente.

- Una volta effettuata un’accurata pulizia, è opportuno cambiare le password per impedire accessi non autorizzati e mettere in sicurezza i dati.