Negli ultimi giorni, diversi siti basati su WordPress e ospitati in varie regioni del mondo sono stati bersaglio di un gran numero di attacchi informatici. Ciò ha generato comprensibile preoccupazione e non pochi problemi.

WordPress è il CMS (Content Management System) più popolare e diffuso, e proprio per questo tra i più bersagliati e compromessi. Basta dare uno sguardo al database delle vulnerabilità curato da Wordfence per accorgersi subito di come WordPress sia soggetto a numerosi problemi di sicurezza.

Indice dei contenuti:

Cosa sta succedendo, in breve

Ad oggi, la vulnerabilità specifica sfruttata per portare a segno i recenti attacchi non è ancora stata individuata dalla comunità della cybersecurity. Tuttavia, il modus operandi degli hacker sembra seguire uno schema preciso:

- viene creataun’utenza con privilegi di amministratore sfruttando un bug;

- l’utente admin avvia l’installazione di plugin malevoli con nomi casuali (ad esempio, irpsmun);

- servendosi dei privilegi da amministratore, l’hacker riesce a infettare in modo automatico diversi elementi del sito WordPress, inclusi plugin, temi e file statici;

- una volta compromesso il CMS, l’hacker decide se utilizzarlo subito o in seguito per scopi dannosi, come inviare spam, creare botnet, effettuare attacchi phishing e altro ancora.

Vale la pena sottolineare che gli hacker possono modificare le date di creazione dei file infetti e dell’utente a database, rendendo difficile l’identificazione di attività sospette. Il campo “user_registered”, ad esempio, può essere facilmente alterato con una semplice query, mascherando l’effettiva data di creazione dell’utenza.

I sistemi di sicurezza su cui fa leva Shellrent sono stati in grado di rilevare queste compromissioni a causa di un’azione sospetta condotta ripetutamente dall’attacker, ovvero l’inserimento di cronjob nel sistema, operazione insolita per un CMS.

Cosa fare se il proprio sito risulta infetto

Le nostre infrastrutture di hosting condiviso sono protette da un software antivirus all’avanguardia che permette una rilevazione delle minacce accurata e puntuale.

Al manifestarsi di una minaccia che potrebbe compromettere la sicurezza o la stabilità del server (e dunque di tutti gli hosting in esso ospitati), il cliente riceverà una email che lo avviserà della presenza di malware.

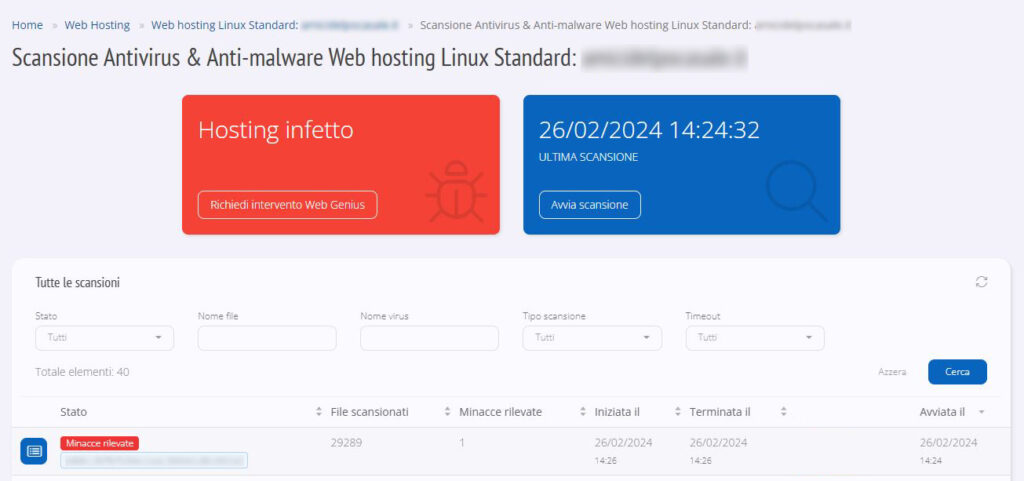

Dal pannello Manager, all’interno della sezione Antivirus, sarà possibile visualizzare un report della scansione contenente il nome del file e la directory delle minacce individuate, cosicché si possa procedere in modo repentino alla rimozione o, se non possibile, alla sostituzione dei file con versioni corrette.

Puoi operare in modo autonomo o chiedere aiuto ai nostri webmaster. Per richiedere un intervento Web Genius ti basterà cliccare sull’apposito pulsante all’interno dell’area Antivirus.

Qualunque soluzione tu scelga, è importante agire tempestivamente. Qualora l’hosting risultasse ancora infetto a distanza di qualche giorno dalla ricezione dell’avviso, potremmo dover sospendere il servizio per tutelare le nostre infrastrutture e tutti i clienti in esse ospitati.

Per qualsiasi necessità o richiesta di supporto, puoi contattare il nostro reparto tecnico al numero 0444 321155.

Come proteggere ogni giorno il proprio sito WordPress

Cogliamo l’occasione per ribadire alcuni ottimi consigli, sempre validi, per rinforzare la sicurezza della propria installazione WordPress:

- mantenere aggiornati CMS, plugin e temi. Gli aggiornamenti includono spesso patch per correggere vulnerabilità di sicurezza note, che potrebbero essere sfruttate dagli hacker per compromettere il sito.

- Utilizzare appositi plugin di sicurezza, come Wordfence. In questo approfondimento abbiamo raccolto qualche altro strumento utile allo scopo.

- Adottare gli strumenti di sicurezza Shellrent. Tra i servizi inclusi con gli hosting puoi trovare File Protection (una funzionalità che aiuta a contrastare l’inserimento di malware, virus e codice dannoso) e PHP ModSecurity (un firewall che monitora il traffico in entrata, bloccando quello dannoso).

- Effettuare regolari scansioni antivirus per individuare e rimuovere le minacce con tempestività.In aggiunta ai controlli periodici standard, hai la possibilità di avviare una scansione antivirus al giorno direttamente dal pannello Manager.